Security & Compliance

Informationssicherheit als Architekturprinzip – nicht als Audit-Projekt

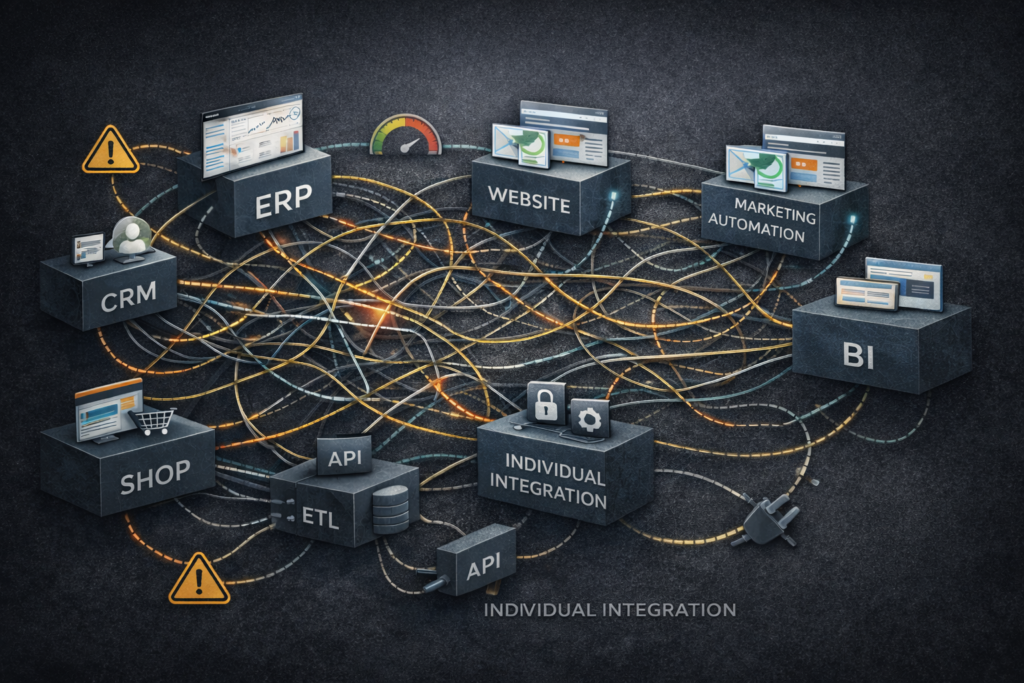

Wenn Sicherheit reaktiv statt strukturell gedacht wird

iele mittelständische Unternehmen investieren erst dann in Security, wenn:

- Ein Großkunde Zertifizierungen fordert

- Ein Audit ansteht

- Ein Sicherheitsvorfall aufgetreten ist

- Eine Cyberversicherung Anforderungen stellt

- Eine Ausschreibung ISO 27001 voraussetzt

Sicherheit wird dann als Projekt betrachtet – nicht als Bestandteil der Architektur.

Typische Situation:

- Zugriffskonzepte sind historisch gewachsen

- Identitäten sind nicht zentral verwaltet

- Logging ist unvollständig

- Schnittstellen sind sicherheitstechnisch nicht bewertet

- KI-Tools werden ohne Governance genutzt

- ISO-Dokumentation existiert losgelöst von der technischen Realität

Die Folge:

- Hohe operative Risiken

- Unklare Verantwortlichkeiten

- Unsicherheit bei Audits

- Reaktive Sicherheitsmaßnahmen

- Vertrauensverlust bei Kunden

Security wird als Pflicht gesehen – nicht als strukturelle Stabilität.

Unser Ziel: Sicherheitsarchitektur statt Einzelmaßnahmen

Wir führen keine isolierten Sicherheits-Tools ein.

Wir entwickeln eine strukturierte Sicherheits- und Compliance-Architektur.

Unser Anspruch:

- Sicherheit ist über alle Systeme hinweg konsistent

- Identitäten sind zentral und kontrolliert

- Datenflüsse sind nachvollziehbar

- Risiken sind transparent bewertet

- ISO 27001 ist technisch fundiert verankert

- KI- und Cloud-Nutzung ist governance-konform integriert

Sicherheit wird damit nicht dokumentiert – sondern implementiert.

Was moderne Security im Mittelstand wirklich bedeutet

Sicherheit ist kein eigener Layer.

Sie ist ein Querschnittsprinzip über die gesamte Architektur.

1. Identity & Access Management als Fundament

- Zentrale Identitätsverwaltung

- Rollenbasierte Zugriffskonzepte

- Multi-Faktor-Authentifizierung

- Klare Trennung von Benutzer- und Systemidentitäten

- Auditierbare Berechtigungsstrukturen

Ohne saubere Identitätsarchitektur ist jede ISO-Zertifizierung instabil.

2. Security-by-Design in der Integrationsarchitektur

- Authentifizierte APIs

- Sichere Event-Kommunikation

- Verschlüsselung im Transit und at Rest

- Minimierung unnötiger Datenweitergabe

- Protokollierung sicherheitsrelevanter Ereignisse

Sicherheit darf nicht am Systemrand enden.

3. Observability & Nachvollziehbarkeit

- Zentrale Logging-Strategie

- Monitoring sicherheitsrelevanter Events

- Incident-Response-Strukturen

- Transparenz über Systemzustände

- Audit-Trails für kritische Prozesse

Compliance ist ohne technische Nachvollziehbarkeit nicht belastbar.

4. Governance für Cloud & KI

Aktuell besonders relevant im Mittelstand:

- Nutzung externer LLMs

- Datenübermittlung an Cloud-Dienste

- Shadow-IT durch Fachbereiche

- Unkontrollierte SaaS-Nutzung

Moderne Security umfasst:

- KI-Governance

- Datenschutzkonforme LLM-Integration

- Zugriffsbeschränkung für sensible Daten

- Kontrollierte API-Nutzung

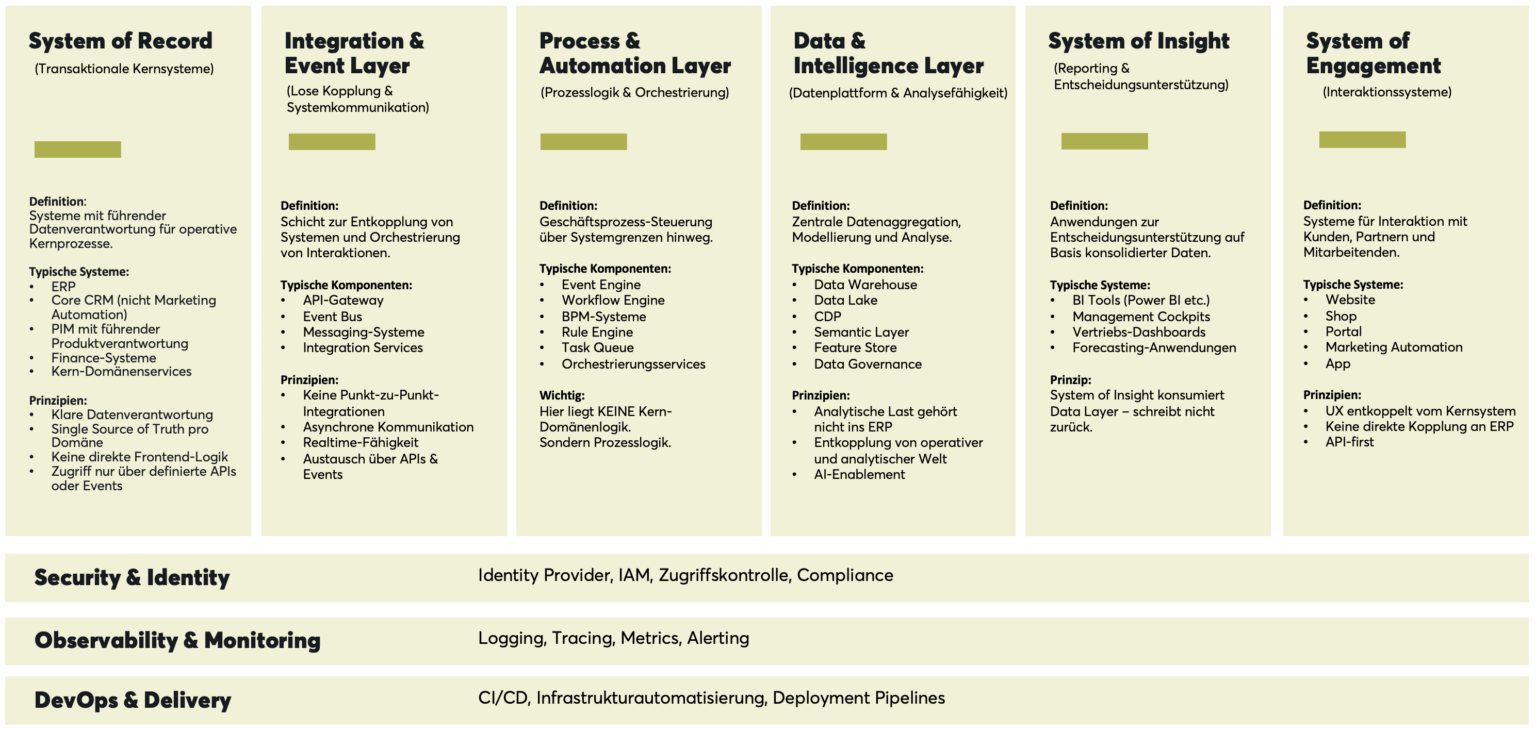

Das Notivia Architecture Framework im Kontext Security

Im Notivia Framework wirkt Security als Querschnitt über:

System of Record

Schutz sensibler Kernsysteme.

Integration & Event Layer

Sichere Kommunikation.

Process & Automation Layer

Auditierbare Workflows.

Data & Intelligence Layer

Zugriffskontrolle und Governance.

System of Insight

Schutz strategischer Informationen.

System of Engagement

Sichere Kundeninteraktion.

Security ist kein Add-on.

Sie ist strukturelles Architekturprinzip.

ISO 27001 – strukturell eingebettet

Viele Unternehmen betrachten ISO 27001 als Dokumentationsprojekt.

In der Praxis wird ein ISMS aufgebaut – losgelöst von der realen Systemarchitektur.

Das führt häufig zu:

- Papierprozessen ohne technische Verankerung

- Maßnahmenkatalogen ohne strukturelle Umsetzung

- Audit-Stress statt gelebter Sicherheit

- Diskrepanz zwischen Dokumentation und IT-Realität

Wir verfolgen einen anderen Ansatz.

ISO 27001 ist kein Parallelprojekt –

sondern Teil der Architektur.

Technische Maßnahmen müssen:

- mit der realen Systemlandschaft übereinstimmen

- in Integrations- und Datenarchitektur verankert sein

- Identitäts- und Zugriffskonzepte abbilden

- Logging- und Monitoring-Strukturen berücksichtigen

- KI- und Cloud-Nutzung einschließen

Erst wenn Architektur und ISMS zusammenpassen, entsteht echte Compliance.

Verbindung zu ISO-Easy

Für die operative Umsetzung und Zertifizierungsbegleitung bieten wir mit ISO-Easy eine spezialisierte ISO-27001-Dienstleistung an.

Während Notivia die architektonische Sicherheitsgrundlage schafft,

unterstützt ISO-Easy bei:

- Aufbau und Weiterentwicklung des ISMS

- Risikoanalyse und Maßnahmenplanung

- Audit-Vorbereitung und Zertifizierungsbegleitung

- kontinuierlicher Compliance-Optimierung

So entsteht eine integrierte Lösung:

Architektur + ISMS + Audit-Fähigkeit.

Keine isolierte Zertifizierung.

Sondern strukturell verankerte Informationssicherheit.

Mehr zur ISO-27001-Begleitung unter iso-easy.de

Unsere Rolle: Sicherheitsarchitektur und Compliance-Führung

Wir verstehen uns nicht als reiner Auditor oder Tool-Integrator.

Wir schaffen eine belastbare Sicherheitsarchitektur.

Analyse der bestehenden Sicherheitslage

- Bewertung von Identitäts- und Zugriffskonzepten

- Analyse kritischer Datenflüsse

- Bewertung von Schnittstellenrisiken

- Prüfung von Logging- und Monitoring-Strategien

- Abgleich mit ISO-27001-Anforderungen

Ziel: Transparenz über tatsächliche Risiken.

Identifikation struktureller Schwächen

- Unklare Berechtigungen

- Fehlende Segmentierung

- Schatten-IT

- Nicht dokumentierte Integrationen

- Unzureichende Nachvollziehbarkeit

Ziel: Prioritäten nach Risiko und Business-Impact.

Entwicklung einer Sicherheitsarchitektur

- IAM-Strategie

- API-Sicherheitskonzept

- Logging- & Monitoring-Architektur

- Rollen- und Zugriffsmatrix

- KI- und Cloud-Governance-Rahmen

Ziel: Struktur statt Einzelmaßnahmen.

Integration in laufenden Betrieb

- Einführung ohne operative Instabilität

- Begleitete Umsetzung

- Schulung relevanter Rollen

- Kontinuierliche Architektur-Reviews

- Vorbereitung auf Audits

Security wird Teil des Regelbetriebs.

Begleitete, iterative Modernisierung ohne Big-Bang-Risiko

- Schrittweise Entkopplung kritischer Integrationen

- Einführung neuer Architekturkomponenten parallel zum Bestand

- Kontinuierliche Architektur-Reviews und Anpassung bei neuen Anforderungen

- Enge Abstimmung mit interner IT, Fachbereichen und externen Partnern

Ziel: Nachhaltige Modernisierung bei laufendem Betrieb – ohne operative Instabilität.

Der Mehrwert für Ihr Unternehmen

Unternehmen mit strukturierter Sicherheitsarchitektur gewinnen:

- Reduzierte Cyber-Risiken

- Höhere Audit-Sicherheit

- Bessere Verhandlungsposition bei Großkunden

- Strukturierte ISO-27001-Fähigkeit

- Kontrollierte KI- und Cloud-Nutzung

- Transparenz über Sicherheitszustände

- Vertrauen bei Kunden und Partnern

Sicherheit wird vom Kostenfaktor zum Vertrauensvorteil.

Wie belastbar ist Ihre Sicherheitsarchitektur?

Gerne analysieren wir Ihre bestehende Systemlandschaft in einem strukturierten Security-Assessment – inklusive priorisierter Maßnahmen und ISO-Abgleich.

- Security-Assessment anfragen

- Architektur- & Compliance-Gespräch vereinbaren