Herstellerabhängigkeiten reduzieren

Vendor Lock-in vermeiden – strategische Handlungsfähigkeit sichern

Wenn Abhängigkeiten zum Geschäftsrisiko werden

Viele mittelständische Unternehmen treffen Technologieentscheidungen pragmatisch:

ein ERP-Ökosystem, eine Cloud-Plattform, ein Implementierungspartner, ein „Standard“-Toolset. Das ist zunächst effizient – bis sich Abhängigkeiten verfestigen.

Typische Auslöser, warum das Thema plötzlich kritisch wird:

- Preiserhöhungen oder geänderte Lizenzmodelle

- Hersteller stellt Produkte ein oder verändert Roadmaps

- Cloud-Kosten steigen und sind schwer steuerbar

- Wechsel des Implementierungspartners ist kaum möglich

- Audits, Datenschutz oder Kundenanforderungen erzwingen Änderungen

- Integration neuer Systeme wird teuer, weil alles auf einen Vendor zugeschnitten ist

Die Folge:

Technologieentscheidungen werden zu strategischen Fesseln.

Innovationsfähigkeit sinkt. Verhandlungsmacht geht verloren. Risiken steigen.

Unser Ziel: Handlungsfähigkeit statt Abhängigkeit

Wir machen keine „Anti-Vendor“-Projekte.

Wir schaffen eine Architektur, die euch Wahlfreiheit ermöglicht.

Unser Anspruch:

- Austauschbarkeit, wo es sinnvoll ist

- klare Abstraktionsschichten statt proprietärer Direktkopplung

- offene Standards und saubere Schnittstellenverträge

- Kosten- und Risikotransparenz

- realistische Exit-Optionen (Cloud, Tools, Partner)

- Compliance- und Security-Fähigkeit unabhängig vom Hersteller

Ziel ist nicht „alles ersetzen“.

Ziel ist strategische Optionalität.

Was Herstellerabhängigkeit wirklich bedeutet

Vendor Lock-in entsteht meist nicht durch ein Tool – sondern durch Architekturentscheidungen.

1. Technischer Lock-in

- Proprietäre Schnittstellen statt standardisierter APIs

- Anbieter-spezifische Services ohne Abstraktionsschicht

- Enge Kopplung zwischen Frontend, Kernsystem und Daten

- Datenmodelle, die nur in einem Tool funktionieren

2. Daten-Lock-in

- Daten sind nicht exportierbar oder schwer migrierbar

- fehlende Historisierung oder klare Datenverantwortung

- Reporting/BI hängt an vendor-spezifischen Strukturen

- unklare Datenqualität und -transformation

3. Betriebs-Lock-in

- Betrieb nur mit Spezialwissen möglich

- fehlende Automatisierung (CI/CD, Infrastructure as Code)

- Monitoring ist vendor-spezifisch, nicht end-to-end

- keine standardisierten Betriebsprozesse

4. Partner-Lock-in

- Implementierung ist nur durch einen Dienstleister beherrschbar

- fehlende Dokumentation, fehlende Architektur-Governance

- individuelle Lösungen statt wiederverwendbarer Muster

Vendor Lock-in ist damit selten eine einzelne Ursache – sondern ein Strukturproblem.

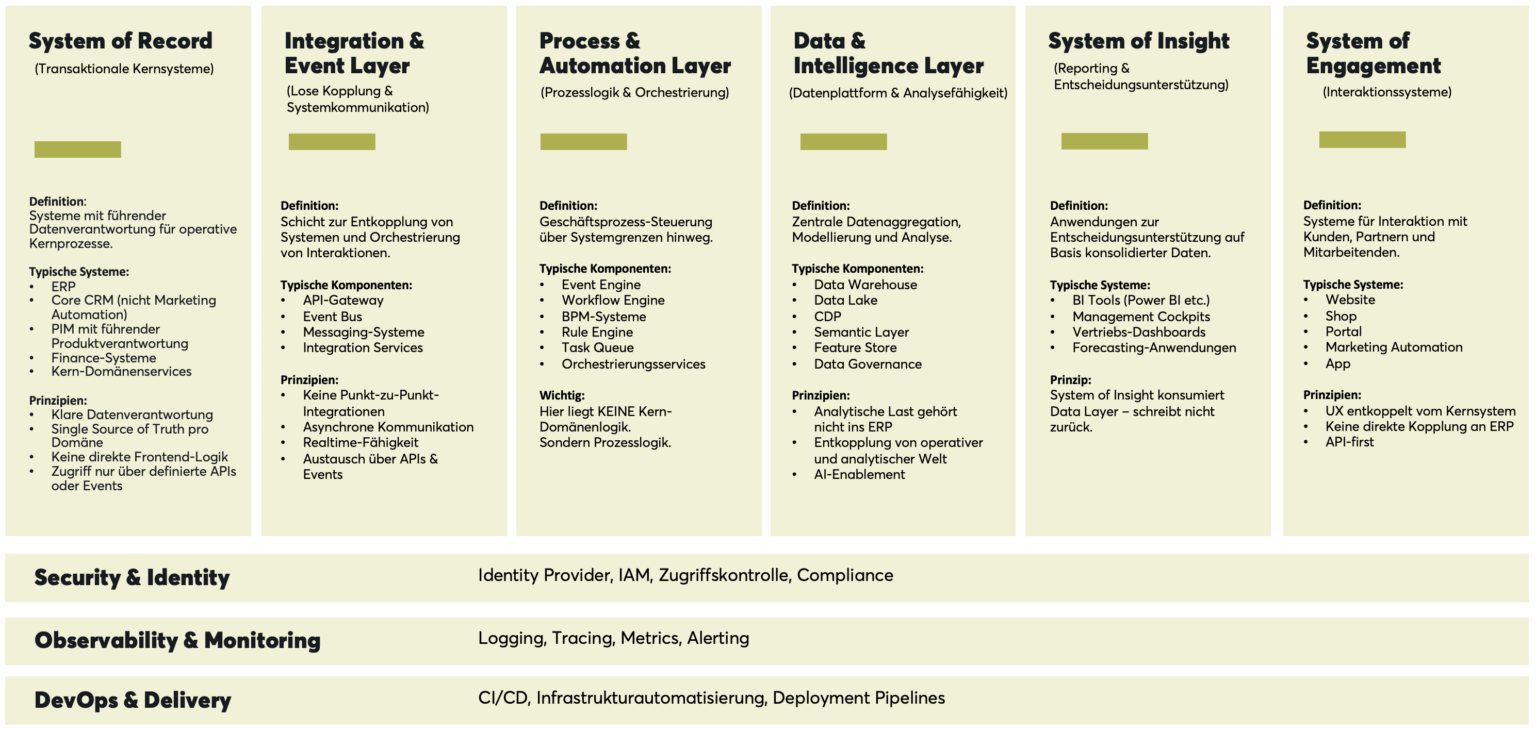

Das Notivia Architecture Framework als Gegenmittel

Im Notivia Framework reduzieren wir Abhängigkeiten strukturell über klar definierte Ebenen:

System of Record

Kernsysteme bleiben stabil – aber werden sauber abgegrenzt.

Integration & Event Layer

Schnittstellen und Events schaffen Entkopplung und Austauschbarkeit.

Process & Automation Layer

Prozesslogik wird unabhängig von einzelnen Systemen orchestriert.

Data & Intelligence Layer

Datenplattform entkoppelt Analyse und KI von operativen Tools.

System of Insight

Reporting basiert auf konsolidierten Daten – nicht auf vendor-spezifischen Views.

System of Engagement

Frontends bleiben innovationsfähig und unabhängig vom Backend.

Security, Observability und Delivery wirken als Querschnitt – und reduzieren Betriebs-Lock-in.

Unsere Rolle: Vendor Lock-in systematisch reduzieren – ohne Big Bang

Wir ersetzen nicht blind Systeme.

Wir schaffen eine Architektur, die Wechsel ermöglicht – Schritt für Schritt.

Analyse der bestehenden Abhängigkeiten

- Identifikation vendor-spezifischer Services und Kopplungen

- Analyse der Schnittstellenlandschaft (Punkt-zu-Punkt vs. standardisiert)

- Bewertung von Datenflüssen, Exportierbarkeit und Historisierung

- Sichtbarkeit der Betriebs- und Delivery-Abhängigkeiten (CI/CD, Monitoring, IaC)

- Bewertung von Partnerabhängigkeiten (Dokumentation, Ownership, Know-how)

Ziel: Ein transparenter Lock-in-Report statt Bauchgefühl.

Ziel: Ein transparenter Lock-in-Report statt Bauchgefühl.

- Welche Abhängigkeiten sind geschäftskritisch?

- Welche erzeugen die größten Folgekosten?

- Welche verhindern Innovation oder neue Geschäftsmodelle?

- Welche sind Compliance- oder Security-Risiken?

Ziel: Prioritäten nach Business-Impact, nicht nach Ideologie.

Zielarchitektur: Abstraktion und Austauschbarkeit definieren

- Definition stabiler Schnittstellenverträge (APIs/Events)

- Einführung eines Integration & Event Layers als Entkopplungsschicht

- Datenstrategie: zentrale Datenplattform statt Reporting im Kernsystem

- Trennung von Prozesslogik (Orchestrierung) und Domänenlogik (System of Record)

- Standardisierung von Betrieb und Deployment (Portabilität)

Ziel: Technische Grundlagen für optionalen Wechsel schaffen.

Exit-Strategien und Migrationspfade

- „Strangler“-Ansatz: Schrittweise Entkopplung statt Austausch auf einmal

- Aufbau paralleler Komponenten dort, wo es sinnvoll ist

- Datenmigration als geplanter Prozess (inkl. Qualität, Historie, Governance)

- Minimierung von Betriebsrisiko durch Iteration und Fallbacks

Ziel: Reale Exit-Optionen – ohne operative Instabilität.

Governance & Enablement

- Schnittstellenkatalog und Architektur-Standards

- Dokumentation und Ownership etablieren

- Quality Gates für neue Abhängigkeiten

- Know-how-Transfer für interne Teams

Ziel: Lock-in nicht nur lösen – sondern künftig vermeiden.

Was Mittelständler aktuell besonders dringend brauchen

Aus der Praxis sind das häufig die größten Schmerzpunkte:

1) Kostenkontrolle bei Cloud und Lizenzen

Steigende Kosten lassen sich ohne Architektur-Transparenz kaum steuern.

FinOps-ähnliche Transparenz und klare Verantwortung werden wichtiger.

2) Souveräne Datenhaltung & Governance

Kundenanforderungen, Datenschutz, Auditability und KI-Nutzung erfordern klare Datenkontrolle.

3) Austauschbare Integrationen statt „Speziallösungen“

Viele Lock-ins entstehen über Schnittstellen. Entkopplung schafft Handlungsfähigkeit.

4) KI-Nutzung ohne Datenabfluss-Risiko

LLM-Nutzung braucht klare Regeln: Welche Daten dürfen wohin? Welche Modelle? Welche Logs?

5) Weniger Abhängigkeit von einzelnen Dienstleistern

Dokumentation, Standards und Architektur-Governance sind der Hebel.

Der Mehrwert für Ihr Unternehmen

Unternehmen mit reduzierten Herstellerabhängigkeiten gewinnen:

- Bessere Verhandlungsmacht bei Preisen und Vertragsbedingungen

- Geringeres Risiko bei Herstelleränderungen

- Schnellere Integration neuer Systeme und Services

- Stabilere Systemlandschaft durch Entkopplung

- Mehr Innovationsfähigkeit im Frontend und in Prozessen

- Kontrollierbare Compliance- und Security-Strukturen

- Langfristig niedrigere Total Cost of Ownership (TCO)

Optionalität ist kein Luxus – sie ist Resilienz.

Wie abhängig ist Ihre IT wirklich?

In einem strukturierten Lock-in-Assessment analysieren wir Ihre Systemlandschaft, bewerten Abhängigkeiten und entwickeln eine Roadmap zur Reduktion – pragmatisch, iterativ und ohne Big Bang.

- Lock-in-Assessment anfragen

- Architektur-Gespräch vereinbaren