IT-Sicherheit & Compliance

Sicherheit als

Pflichtübung

Architekturprinzip

Die meisten Mittelständler investieren in Security, wenn ein Kunde, ein Audit oder ein Vorfall es erzwingt. Das ist zu spät – und zu teuer. Wir verankern Sicherheit strukturell: in Ihrer Architektur, nicht nur in Ihrer Dokumentation.

Wann wird Sicherheit zum Thema?

Sechs Momente, in denen IT-Sicherheit plötzlich dringlich wird. täglich fallen.

Keiner dieser Momente ist angenehm. Drei davon lassen sich vermeiden, wenn die Grundlage stimmt.

EXTERNER DRUCK

„Unser größter Kunde hat im Lieferantenfragebogen nach ISO 27001 gefragt. Wir haben keines. Er gibt uns sechs Monate – sonst fällt er weg.“

VORFALL

„Wir hatten einen Ransomware-Angriff. Das System war drei Tage down. Wir wissen immer noch nicht, wie der Angreifer reingekommen ist.“

VERSICHERUNG

„Unsere Cyberversicherung verlangt jetzt ein nachgewiesenes ISMS als Bedingung für die Verlängerung. Wir haben drei Monate Zeit.“

INTERNE ERKENNTNIS

„Unser IT-Leiter hat eine Analyse gemacht. Es gibt 47 aktive Nutzerkonten von Mitarbeitenden, die vor über einem Jahr das Unternehmen verlassen haben.“

AUSSCHREIBUNG

„Wir wollen uns für einen öffentlichen Auftrag bewerben. ISO 27001 ist Voraussetzung. Ohne Zertifizierung sind wir aus dem Rennen.“

KI-GOVERNANCE

„Jemand hat intern herausgefunden, dass unser Vertriebsteam Kundendaten in ChatGPT eingibt. Wir wissen nicht, was davon schon außer Haus ist.“

Reactive security kostet 3–5× mehr als strukturelle Sicherheit. Wer nach dem Vorfall baut, zahlt Krisenkosten, Imageschäden und Nachbesserungsaufwand – alles auf einmal.nschaos kein Einzelproblem, sondern ein strukturelles. Das lässt sich lösen.

WAS IT-UNSICHERHEIT KOSTET

Kein Sicherheitsproblem ist gratis.

Die Kosten eines Sicherheitsvorfalls sehen die meisten erst, wenn er passiert ist. Dann summieren sich Ausfallzeiten, Wiederherstellung, Compliance-Bußgelder und Reputationsschäden schnell zu einem sechsstelligen Betrag.

220 K€

Durchschnittlicher Schaden pro Ransomware-Angriff auf KMU

Laut BSI-Lagebericht sind mittelständische Unternehmen das häufigste Angriffsziel in Deutschland. Die Kosten umfassen Wiederherstellung, Ausfallzeiten und häufig auch ein Lösegeld.

72h

Meldepflicht nach DSGVO-Datenpanne

Bei einem Datenschutzvorfall haben Sie 72 Stunden Zeit für die Meldung an die Aufsichtsbehörde. Ohne dokumentierte Prozesse und klare Verantwortlichkeiten ist das kaum einzuhalten – mit entsprechenden Bußgeldrisiken.

3x

Höhere Kosten für reaktive vs. strukturelle Sicherheit

Sicherheit nach einem Vorfall aufzubauen ist durchschnittlich drei bis fünfmal teurer als eine strukturelle Lösung im Vorfeld. Krisenberatung, Notfallwiederherstellung und Kompensationsmaßnahmen summieren sich schnell.

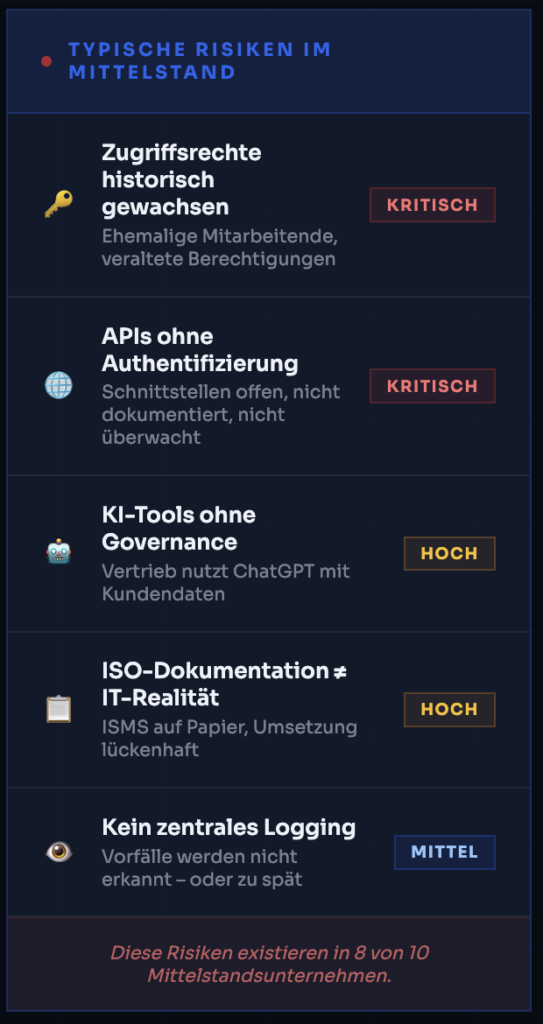

Die häufigsten Schwachstellen im Mittelstand

Zugriffsmanagement

Historisch gewachsene Berechtigungen, keine zentrale Identitätsverwaltung, keine regelmäßige Überprüfung.

API-Sicherheit

Schnittstellen zwischen Systemen ohne Authentifizierung, ohne Logging, ohne Zugriffskontrollen.

Logging & Monitoring

Keine zentrale Protokollierung, Vorfälle werden nicht erkannt oder erst Wochen später bemerkt.

Cloud & KI-Governance

Fachbereiche nutzen SaaS und KI-Tools ohne IT-Wissen, ohne Datenschutzprüfung, ohne Kontrolle.

UNSER ANSATZ

Sicherheit über alle Schichten – nicht am Rand.

Security ist kein eigener Layer, den man obendrauf legt. Sie muss in jede Systemebene eingebettet sein – von Identitäten über APIs bis zum Monitoring.

IDENTITY & ACCESS MANAGEMENT

Wer darf was - und warum?

Das Fundament jeder Sicherheitsarchitektur. Ohne saubere IAM-Grundlage ist jede ISO-Zertifizierung instabil.

- Zentrale Identitätsverwaltung (SSO, Directory)

- Rollenbasierte Zugriffskonzepte (RBAC)

- Multi-Faktor-Authentifizierung überall

- Trennung von Benutzer- und Systemidentitäten

- Auditierbare Berechtigungsstruktur

API- & INTEGRATIONSSICHERHEIT

Sichere Kommunikation zwischen Systemen

Jede Schnittstelle ist ein potenzieller Angriffspunkt. Sicherheit darf nicht am Systemrand enden.

- Authentifizierte APIs (OAuth2, API-Keys, mTLS)

- Verschlüsselung im Transit und at Rest

- Minimierung unnötiger Datenweitergabe

- Sichere Event-Kommunikation

- Protokollierung aller sicherheitsrelevanten Events

OBSERVABILITY & INCIDENT RESPONSE

Erkennen, bevor es kritisch wird

Compliance ohne technische Nachvollziehbarkeit ist nicht belastbar. Was nicht geloggt wird, existiert nicht.

- Zentrale Logging-Strategie über alle Systeme

- Monitoring sicherheitsrelevanter Events

- Strukturierte Incident-Response-Prozesse

- Audit-Trails für kritische Prozesse

- Anomalieerkennung und Alarmierung

CLOUD & KI-GOVERNANCE

Der blinde Fleck moderner Unternehmen

Fachbereiche nutzen KI und Cloud-Tools längst produktiv. Die IT weiß es oft nicht. Die Risiken entstehen trotzdem.

- Inventarisierung aller genutzten SaaS- und KI-Dienste

- Datenschutzkonforme LLM-Integration

- Zugriffsregeln für sensible Daten in KI-Tools

- Shadow-IT-Erkennung und Governance-Rahmen

- DSGVO-konforme Nutzungsrichtlinien

ISO 27001 – strukturell eingebettet, nicht parallel dokumentiert

Viele Unternehmen bauen ihr ISMS losgelöst von der technischen Realität – mit dem Ergebnis: Papier-Compliance, die beim ersten Audit kippt. Wir schaffen die architektonische Grundlage. iso-easy.de begleitet Sie durch Aufbau, Risikoanalyse und Zertifizierung. Zusammen entsteht echte, belastbare Compliance – nicht nur ein Zertifikat.

Spezialist für ISO-27001-Zertifizierung

UNSER ANSATZ

Sicherheit, die wirklich funktioniert.

Wir führen keine Checklisten ab und verkaufen keine Tools. Wir analysieren, was in Ihrer Systemlandschaft wirklich passiert – und entwickeln eine Sicherheitsarchitektur, die zur Realität Ihres Unternehmens passt.

Das bedeutet: keine isolierten Einzelmaßnahmen, sondern strukturell verankerte Sicherheit – in Identitäten, Schnittstellen, Prozessen und Monitoring.

Und es bedeutet Ehrlichkeit: Wir sagen Ihnen, welche Maßnahmen jetzt dringend sind und welche mittelfristig angegangen werden können. Priorisiert nach Risiko – nicht nach Komplexität.

Für IT-Leiter: Was wir technisch analsieren & aufbauen

- IAM-Analyse: Bewertung aller Identitäten, Berechtigungen, Gruppen und Service-Accounts – inkl. veralteter Zugänge.

- API-Security-Review: Inventarisierung und Sicherheitsbewertung aller internen und externen Schnittstellen.

- Logging-Assessment: Was wird wo geloggt? Lücken, zentrale vs. dezentrale Strategien, SIEM-Anbindung.

- Cloud- & KI-Inventar: Welche SaaS- und KI-Dienste sind produktiv im Einsatz – bekannt und unbekannt?

- ISO-27001-Abgleich: Technische Umsetzung vs. dokumentierte Anforderungen – wo klaffen Lücken?

- Sicherheitsarchitektur-Design: IAM-Strategie, API-Gateway, Logging-Architektur, Governance-Rahmen.

- Incident-Response-Planung: Strukturierte Prozesse für den Ernstfall – bevor er eintritt.

In vier Schritten zur belastbaren Sicherheitsarchitektur

01

Woche 1-2

Security-Assessment – was ist wirklich kritisch?

Wir analysieren Identitäten, Zugriffsrechte, Schnittstellen, Logging-Strategien und Cloud-/KI-Nutzung. Sie erhalten eine priorisierte Risikoübersicht – ehrlich, ohne Security-Alarmismus.

02

Woche 3-4

Architektur-Design – strukturelle Lösung, keine Einzelmaßnahmen

Wir entwickeln ein Sicherheitsarchitektur-Konzept: IAM-Strategie, API-Sicherheitskonzept, Logging-Architektur, Governance-Rahmen. Abgestimmt auf Ihre Systemlandschaft und Ihre Kapazitäten.

03

Monat 2

Umsetzung der kritischen Maßnahmen

Wir setzen die dringendsten Maßnahmen um – begleitet, ohne operative Instabilität, mit klaren Verantwortlichkeiten. Parallel beginnt bei Bedarf der ISO-27001-Aufbau mit iso-easy.de.

04

Ab Monat 3

Kontinuierliche Architektur-Reviews

Sicherheit ist kein Projekt mit Enddatum. Wir begleiten Sie bei neuen Anforderungen – neue KI-Tools, neue Schnittstellen, neue Compliance-Pflichten. Sicherheit bleibt strukturell verankert, nicht reaktiv.

Aus der Praxis

Was wirklich passiert ist.

Branche

Digitsalagentur

Unternehmensgröße

95 Mitarbeitende

Ausgangsproblem

ISO 27001 vom Großkunden gefordert

Projektdauer

5 Monate

Die Ausgangssituation

Eine Digitalagentur hatte von ihrem größten Kunden (30% Umsatzanteil) ein Ultimatum erhalten: ISO-27001-Zertifizierung innerhalb von sechs Monaten – oder keine Vertragsverlängerung. Bei der ersten internen Prüfung zeigte sich: 58 aktive Nutzerkonten von längst ausgeschiedenen Mitarbeitenden, keine zentrale Logging-Strategie, sieben APIs ohne dokumentierte Zugriffskontrollen.

Was wir gemacht haben

Security-Assessment in zwei Wochen: klare Risikoeinstufung, Priorisierung nach Kritikalität. In vier Wochen: IAM-Bereinigung, API-Sicherheitskonzept, zentrale Logging-Architektur. Parallel: ISMS-Aufbau mit iso-easy.de als spezialisiertem Zertifizierungspartner. Keine Big-Bang-Lösung – schrittweise Umsetzung ohne operativen Stillstand.

Das Ergebnis

ISO-27001-Zertifizierung nach fünf Monaten – einen Monat vor dem Kundenziel. Vertrag verlängert, Umsatzanteil gesichert. Nebeneffekt: das Unternehmen hat jetzt eine strukturelle Sicherheitsarchitektur, die nicht nur Compliance erfüllt, sondern tatsächlich gelebte Sicherheitspraktiken widerspiegelt. Beim Folgeaudit ein Jahr später: keine Abweichungen.

✓ ISO 27001 in 5 Monaten

✓ Vertrag gesichert – 30% Umsatzanteil

✓ 0 kritische Abweichungen beim Folgeaudit

✓ 58 veraltete Konten bereinigt

✓ Strukturelle IAM + Logging-Architektur

BAMAKA

Netformic

Grenke

– Sicherheitsstandards der Finanz- und Industriebranche, für den Mittelstand.

WER HINTER NOTIVIA STECKT

Sicherheitserfahrung aus regulierten Branchen. Für den Mittelstand.

„Ich habe Sicherheitsarchitekturen für Allianz und LBBW verantwortet – in Branchen, in denen ein einziger Sicherheitsvorfall regulatorische Konsequenzen, Reputationsschäden und Millionenstrafen bedeutet. Was ich dabei gelernt habe: Echte Sicherheit entsteht nicht durch Dokumentation, sondern durch Architektur.“

Notivia ist neu. Die Erfahrung dahinter nicht. Über 30 Jahre IT-Leadership, ein großer Teil davon in sicherheitskritischen Umgebungen. Ich weiß, welche Maßnahmen wirklich schützen – und welche nur auf dem Papier funktionieren.

- Architektur statt Checkliste: Wir schaffen strukturelle Sicherheit – keine Compliance-Kosmetik.

- ISO 27001 integriert: Notivia + iso-easy.de = Architektur und Zertifizierung aus einer Hand.

- Festpreis-Assessment: Sie wissen vorher, was das Security-Assessment kostet. Keine offene Stundenuhr.

- Ohne operative Instabilität: Wir setzen schrittweise um – keine Big-Bang-Lösung, kein Systemstillstand.